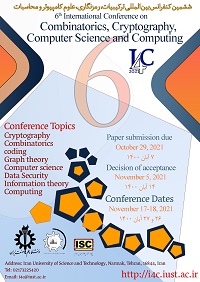

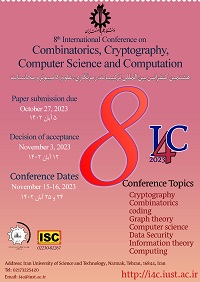

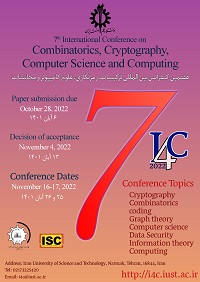

روزهای مهم

پایان مهلت ارسال مقالات:

1402/08/05

اعلام نتایج داوری:

1402/08/12

ویرایش نهایی مقالات پذیرفته شده و پرداخت هزینه:

1402/08/19

برگزاری همایش:

24 و25 آبان 1402

کنفرانس بین المللی ترکیبیات، رمزنگاری، علوم کامپیوتر و محاسبات

به منظور فراهم آوردن فرصت مناسب برای ارائهی آخرین دستاوردهای پژوهشی و یافتههای علمی و تبادل نظر اساتید، محققین و پژوهشگران در زمینه نظریه گراف، ترکیبیات، ریاضیات گسسته، کد و رمز و علوم کامپیوتر، هشتمین کنفرانس ترکیبیات، رمزنگاری، علوم کامپیوتر و محاسبات در تاریخ 24 و 25 آبان ماه 1402 در دانشگاه علم و صنعت ایران برگزار میگردد. از کلیه اساتید، دانشجویان، پژوهشگران جهت ارائه مقاله و شرکت در این کنفرانس دعوت به عمل میآید.

Key speakers

Belal Ehsan Baaquie

HelixtapTechnologies, Singapore

|

Title: Quantum Computers: An Epoch-Making Technology

Abstract: Quantum Computers: An Epoch-Making Technology introduces the central concepts of a quantum computer. Quantum information science is a new paradigm for information science and the talk discusses the principles of quantum mechanics that explain why it is trillions of times faster than existing supercomputer. The areas of the applications of this epoch-making technology to various fields are briefly discussed. The prospects of quantum computers, including both its advantages and the bottlenecks it faces, are reviewed.

See here: https://www.aparat.com/v/5mLta

Brendan McKay

School of Computing, Australian National University

|

Title: Give me graphs

Abstract: There are many occasions when a graph theorist, or someone involved in applications of graphs, needs to consult a collection of graphs. This may be to find a counterexample to a conjecture, to assist in a proof, or to find experimental relations between graph parameters to guide future directions. If a well-studied class of graphs, and not too many of them, the best approach is visit a graph repository where the graphs are available. We will demonstrate the best such repository, called the House of Graphs. If a larger collection of graphs is needed, or they are not in a class served by a repository, graph generation is required. This is the main focus of the talk. The primary difficulty with graph generation is to achieve complete isomorphism reduction when the number of graphs is very large. We will explain the main approaches and demonstrate a few generators. One example is the speaker's program Surge, which can generate all the isomers of a chemical formula much faster than previous programs.

Tomas Vetrik

University of the Free State, South Africa

Title: General distance-based indices of graphs

Abstract:

Topological indices are studied due to their wide applications, especially in chemistry. We recently introduced several general distance-based topological indices such as the general eccentric distance sum, general degree-eccentricity index, general degree distance and general Gutman index.

The general eccentric distance sum is a topological index generalizing the classical eccentric distance sum, Wiener index, total eccentricity index and first Zagreb eccentricity index. Similarly, general degree-eccentricity index, general degree distance and general Gutman index generalize several other indices. It is useful to study general indices, because results for particular indices are special cases of general results.

We present the definitions of general indices and other graph theory terms in a way which is easy to follow. Then, we present some sharp bounds and extremal graphs for general indices for important classes of graphs such as general graphs, bipartite graphs, trees and unicyclic graphs.

Accepted papers:

Key speakers

Peter Cameron, (Professor Emeritus of Mathematics at Queen Mary, University of London)

Title: Graphs defined on groups

Abstract:

As my title slide suggests, there are many people currently working on this topic, in Iran, India, China, and various other countries.

I will give a few results along the way. But my main purpose is to address the question: Why study graphs on groups? There are several reasons:

- We learn new results about groups.

- Using graphs we can characterise some important classes of groups.

- We might find some beautiful graphs in the process.

Thomas Britz (UNSW Sydney)

Title: A Nice Proof of Wei's Duality Theorem

Abstract:

The Tutte polynomial was once an esoteric object known only to the then small community of combinatorialists. That changed when Greene (1976) pointed out the connection between this polynomial and weight enumerators, and how that connection provided a beautifully simple proof of the MacWilliams Identity (MacWilliams 1963) of coding theory fame. The Tutte polynomial is now of wide interest and appeal to the broader mathematical community who have found it lurking disguised in numerous areas of mathematics. Despite its present prominence, few are aware of how the Tutte polynomial provides another beautifully simple proof of a second celebrated duality theorem from coding theory, namely Wei’s Duality Theorem (Wei 1991). This proof, due to Duursma (2004), deserves better exposure, so this talk will present Duursma’s proof.

Gautam Srivastava (Brandon University)

Title: Blockchain Technology for the Internet of Medical Things

Abstact:

The healthcare industry has been at the cutting edge of technology since time immemorial. Hardware, software, medication, surgical procedures; the quality of care available to patients in 2022 has never been better. And yet, the administration and data management underpinning that care is severely lagging behind. In this talk, we will examine how Blockchain Technology may be a game changer for the Medical profession. The technology most commonly associated with Bitcoin could actually transform how we manage electronic medical records (EMR). Deploying EMR using blockchain has the potential to fundamentally disrupt the healthcare industry for good. During this tutorial, we will look at the pros as well as the cons of such implementations. We will dive into current research that is ongoing in this growing field and try to predict future directions this research may take.

Accepted Papers

key speakers of the conference:

| Name | Info | Talk Title |

| Prof. Sub-Yuan HSieh | Fintech Innovation Center | Hub Location Problems in Metric Graphs |

| Prof. Gyula OH Katona | Hungarian Academy of Sciences | Combinatorial search with uncertain tests |

| Prof. Tamizh Chelvam | Manonmaniam Sundaranar University | Additive graphs from commutative rings |

The accepted paper of i4c2021 are listed here. You can download papers.